Supply Chain Attacks

11 april 2024

Supply chain (attacks) krijgen steeds meer aandacht binnen IT-security, ook met het oog op de komende wetgeving van NIS2 & DORA. Men wordt geacht kritische leveranciers in kaart te brengen en er een risicobepaling op los te laten, oftewel Third-Party Risk Management (TPRM). En we hebben in het verleden vaker gezien dat het mis kan gaan in de keten:

- Solarwinds (december 2020)

- Kaseya (juli 2021)

- 3CX (maart 2023)

- MOVEit (juni 2023)

En heel recent nog:

- XZutils (april 2024)

Ook zijn er genoeg voorbeelden waarbij leveranciers door een ransomware aanval hun producten niet meer konden leveren of dat er gegevens werden gelekt vanuit een applicatie van een externe dienstverlener. Dit soort aanvallen tast de continuïteit en integriteit van organisaties aan.

Voor een risico gedreven aanpak is het belangrijk om een duidelijk beleid op te stellen en daarbij te denken aan de volgende aspecten:

- Beleid: Waar in de organisatie is TPRM belegd en wie pakt welke rol en verantwoordelijkheid?

- Leveranciers: Met welke leveranciers heeft uw organisatie te maken? Maak inzichtelijk welke leveranciers belangrijk zijn voor de continuïteit van uw organisatie. En maak een overzicht met vooraf bepaalde criteria.

- Data en technologie: Welke oplossingen/tooling of technieken heeft uw organisatie nodig om de leveranciers te monitoren, met name die leveranciers die als kritisch zijn aangemerkt?

Hoe kan Access42 u ontzorgen in het aanleveren van data en technologie voor uw (kritische) leveranciers?

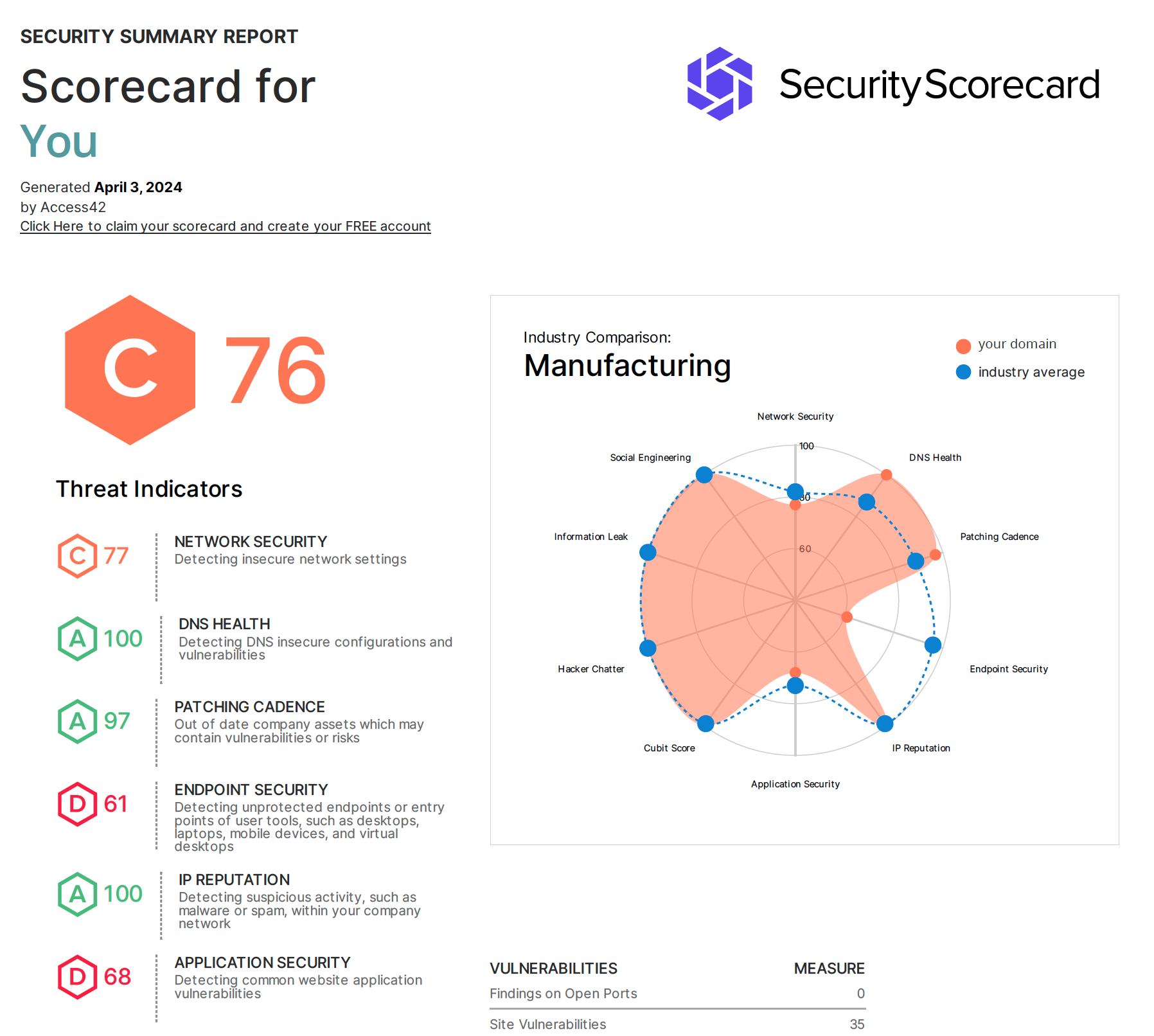

Access42 werkt samen met SecurityScorecard en heeft daardoor toegang tot een krachtig platform dat, naast uw eigen organisatie, ook die van uw leveranciers in staat stelt om continue de cyberbeveiligingsstatus te monitoren, te evalueren en te verbeteren. We monitoren op de volgende domeinen:

- Network Security

- DNS health

- Patching Cadence

- Endpoint Security

- IP Reputation

- Application Security

- CUBIT Score

- Hacker Chatter

- Information leak

- Social engineering

Op basis hiervan kunt u uw score vergelijken met uw peers en de standaarden binnen uw branche. Uit bovenstaand voorbeeld blijkt dat Endpoint Security achterloopt ten opzichte van andere peers binnen uw branche. Access42 levert een duidelijke rapportage die te begrijpen is, ook voor niet-technische stakeholders. Het rapport betreft een momentopname, maar het is mogelijk ook historische data in te zien (zie onderstaande afbeelding).

Mocht dit één van uw kritische leveranciers zijn en u bent nog niet geïnformeerd, dan kunt u op basis hiervan proactief het gesprek aangaan en om toelichting vragen. Op deze manier versterkt u elkaar in de cyberweerbaarheid.

SecurityScorecard betreft een SaaS-applicatie met een eigen management omgeving. Met hun strategische alliantie partners kunt u een koppeling maken zodat er één single-pane view van de risico’s kan worden gecreëerd. Partners waarmee dit mogelijk is, zijn o.a. Tenable, Mimecast en CrowdStrike. Het totale overzicht is te vinden op de marketplace van SecurityScorecard.

Deel dit artikel